Poznaj naszą usługę

✔ Oferujemy nowoczesne rozwiązania z zakresu cyberbezpieczeństwa, która pomaga naszym klientom skutecznie chronić się przed rosnącymi zagrożeniami w świecie cyfrowym.

✔ Wybierając naszą usługę, inwestujecie w przyszłość swojego biznesu, chroniąc go przed współczesnymi zagrożeniami i budując solidne fundamenty cyberbezpieczeństwa.

✔ Nasza usługa to zaawansowane rozwiązanie, które łączy automatyzację, sztuczną inteligencję oraz analizę zagrożeń, aby zapewnić pełną ochronę infrastruktury IT – od sieci i urządzeń końcowych po środowiska chmurowe i hybrydowe.

Nasze rozwiązanie

Indywidualne podejście

Rozumiemy, że każda organizacja ma unikalne potrzeby. Dlatego nasze rozwiązania są dostosowywane do specyficznych wymagań klientów, zapewniając kompleksową ochronę przed ransomware, malware, phishingiem i innymi zagrożeniami cybernetycznymi.

Wsparcie i doradztwo

Oferujemy pełne wsparcie w zakresie ochrony przed cyberzagrożeniami oraz doradztwo.

CyberDefender to więcej niż SOC – to kompletna strategia cyberbezpieczeństwa.

Usługa CYBERDEFENDER składa się z kluczowych komponentów zapewniających kompleksową ochronę przed cyberzagrożeniami.

Dzięki tym komponentom CYBERDEFENDER zapewnia skuteczną, wielowarstwową ochronę dla organizacji każdej wielkości

Monitorowanie i analiza zagrożeń 24/7

Ciągłe wykrywanie i analiza potencjalnych ataków w czasie rzeczywistym.

- Wykorzystujemy w tym zakresie możliwości narzędzi które używamy w usłudze w głównej mierze jest to SIEM połączony z modułem SOAR i XDR w zakresie endpointów.

- Nasi analitycy wykorzystując dostępne narzędzia poszukują anomalii i symptomów zagrożenia

- Aktualnie do monitorowania zdarzeń wykorzystujemy ponad 500 korelacji, które każdorazowo dostosowujemy do każdego z klientów

- Monitorując zdarzenia posiłkujemy się informacjami ze żródeł Threat Intelligence

Automatyczna reakcja na incydenty

Szybkie wykrywanie, izolowanie i neutralizowanie zagrożeń bez opóźnień.

Bezpieczeństwo chmury i sieci hybrydowych

Ochrona infrastruktury on-premise, chmurowej i środowisk hybrydowych.

Zaawansowane filtrowanie i ochrona przed phishingiem

Analiza wiadomości e-mail i stron internetowych w celu wykrycia prób oszustw.

Bezpieczeństwo endpointów (EDR)

Ochrona urządzeń końcowych, takich jak laptopy, serwery i smartfony.

Szkolenia i świadomość cyberbezpieczeństwa

Edukacja pracowników w zakresie bezpiecznych praktyk IT, aby minimalizować ryzyko ataków socjotechnicznych.

Zaawansowana ochrona przed ransomware i malware

W ramach Cyberdefender wdrażamy skuteczne mechanizmy blokujące oprogramowanie szkodliwe i ataki szyfrujące dane. Wykorzystujemy w tym zakresie m.in. mechanizmy DECEPTION – 4 typy pułapek

- Plikowe – są to odpowiednio spreparowane pliki, które mają wzbudzić zainteresowanie atakujących. A jednocześnie w przypadku otwarcia wzbudzić alarm i uruchomić remediację która zablokuje atakującego,

- Usługi – to kolejny typ pułapki którą wykorzystujemy w usłudze, są to wystawione usługi np. serwery, zapisane sesje RDP które również mają wzbudzić zainteresowanie i chęć wykorzystania przez przestępców

- Poświadczenia bezpieczeństwa – pułapki tego typu to z reguły atrakcyjne konta o uprawnieniach administracyjnych które mogą posłużyć m.in. Do podnoszenia uprawnień użytkowników

- Na Ransomware – tego typu pułapki to unikatowa funkcja narzędzia XDR wykorzystywanej w naszej usłudze, jest ona niezmiernie skuteczna, dzięki niej jesteśmy w stanie zablokować procesy odpowiedzialne za ransomware

Zarządzanie podatnościami

Identyfikacja i eliminacja luk w systemach IT, zanim zostaną wykorzystane przez hakerów.

Systemy SIEM i XDR

Zbieranie, korelacja i analiza logów z różnych źródeł w celu wykrywania zagrożeń.

Audyt i zgodność z regulacjami

Zapewnienie zgodności z normami prawnymi, takimi jak RODO, NIS2 czy ISO 27001.

Nasze rozwiązanie charakteryzuje się:

Zaawansowanymi technologiami jak:

✔ Uczenie maszynowe i analiza behawioralna:

Wykorzystujemy najnowsze algorytmy do monitorowania i analizy danych telemetrycznych z sieci, punktów końcowych oraz środowisk chmurowych. Dzięki temu nasze systemy są zdolne do identyfikacji zarówno znanych, jak i nowych zagrożeń na wczesnym etapie ich rozwoju.

✔ Automatyzacja reakcji na incydenty:

Nasze rozwiązania XDR i SOAR (Security Orchestration, Automation, and Response) umożliwiają pełną automatyzację reakcji na incydenty. Systemy te natychmiast podejmują działania w celu neutralizacji zagrożeń, minimalizując ryzyko i potencjalne straty.

Proaktywnym zarządzaniem zagrożeniami:

✔ Ciągłe monitorowanie:

Nasz zespół ds. bezpieczeństwa działa w trybie ciągłym, 24/7, nieustannie poszukując wskaźników potencjalnych zagrożeń. Dzięki temu możemy natychmiast reagować na wszelkie nieprawidłowości i zapobiegać eskalacji ataków.

✔ Szybka reakcja

Dzięki proaktywnemu podejściu jesteśmy w stanie szybko identyfikować i neutralizować zagrożenia, zanim zdążą one wyrządzić szkody.

Kompetencjami oraz certyfikatami

✔ Wysoko wykwalifikowany zespół

Nasz zespół składa się z doświadczonych specjalistów z wieloletnim doświadczeniem w dziedzinie cyberbezpieczeństwa. Posiadamy certyfikaty bezpieczeństwa na poziomie NATO oraz poświadczenie bezpieczeństwa przemysłowego ABW.

✔ Zgodnością z międzynarodowymi standardami:

Rozwiązania te są zgodne z certyfikatami NATO, ABW, ISO2700 oraz NIST Framework, co gwarantuje najwyższy poziom bezpieczeństwa i zgodności z międzynarodowymi standardami.

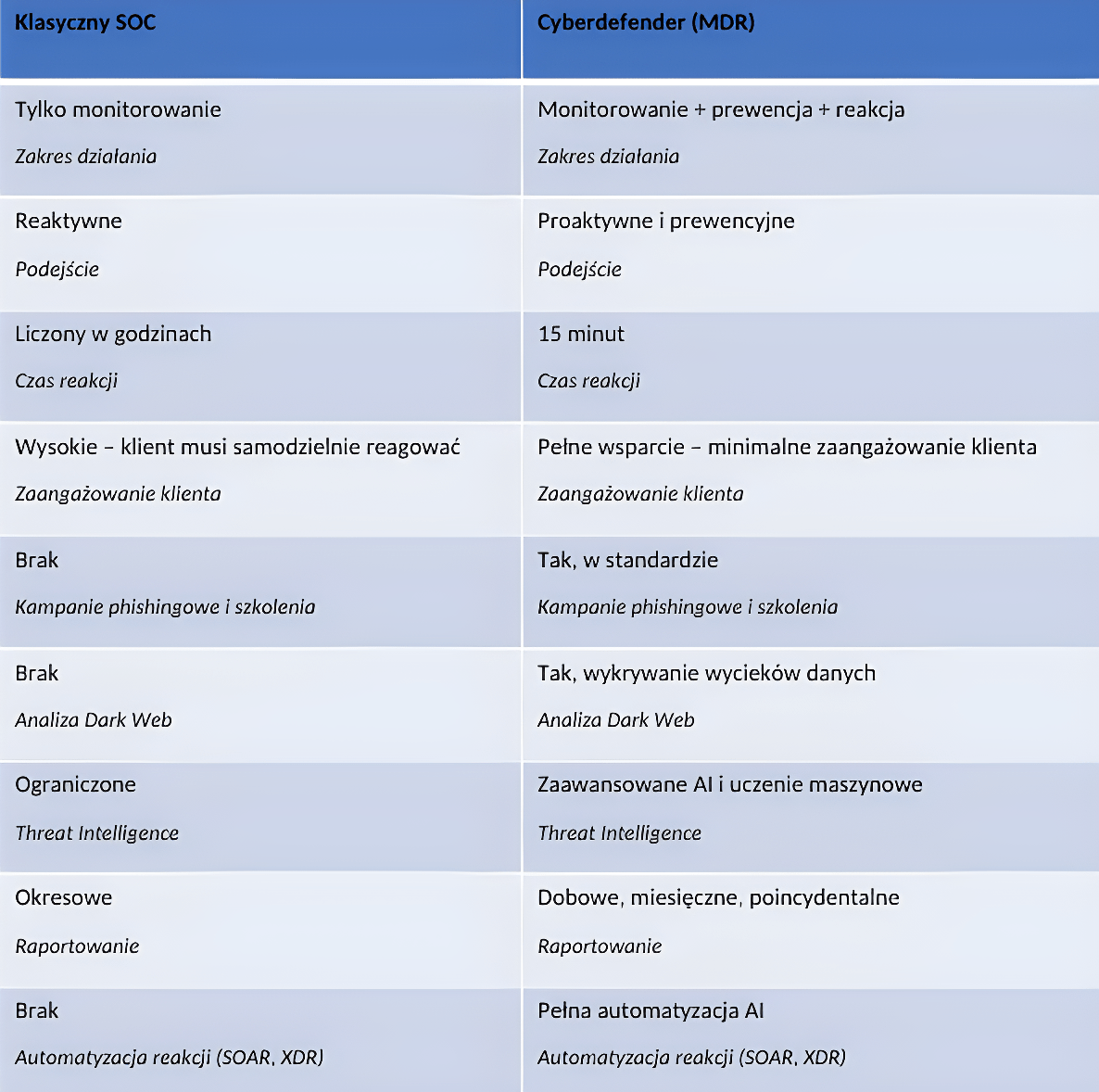

Usługa SOC w modelu (MDR) – więcej niż klasyczne SOC

CyberDefender łączy monitoring, reagowanie, prewencję i analitykę zagrożeń w jeden ekosystem, zamiast oferować tylko fragmentaryczną ochronę

Główne konsekwencje dla przedsiębiorców z tytułu cyberataku

Przerwa w działalności operacyjnej

Cyberataki, takie jak ransomware, mogą sparaliżować operacje biznesowe, powodując czasowe przestoje i znaczące straty produktywności

Koszty związane z oczyszczaniem wizerunku

Zniszczona reputacja firmy

Dane pojawiają się ponownie w darknecie

Szantaż

Dane pozostają zaszyfrowane nawet po zapłaceniu okupu

Nieplanowane koszty finansowe

Obejmują koszty naprawy systemów, płacenia okupów (w przypadku ransomware), kary za naruszenie danych oraz wzrost kosztów ubezpieczenia

Zagrożenia wewnętrzne

Niezadowolenia i utrata zaufania (Klientów, Partnerów biznesowych, Właścicieli)

Utrata danych

Odzyskane dane mogą zostać ponownie wykorzystane do innych złośliwych działań

Brak bezpiecznego odzyskiwania zaszyfrowanych danych

Możliwa utrata klientów

Największe wyzwania związane z cyberbezpieczeństwem

Zabezpieczenie infrastruktury

Dziś infrastruktura firmowa staje się coraz bardziej złożona, urządzenia mobilne, serwery, stacje robocze, często środowisko chmurowe powodują, że wymagania na zabezpieczenie przed atakami cybernetycznymi staje się krytyczne dla wielu organizacji.

Niedobór personelu

Rosnące zagrożenia cybernetyczne stworzyły zapotrzebowanie na specjalistów ds. cyberbezpieczeństwa, nie wszystkie organizacje mogą pozwolić sobie na zatrudnienia zespołu pracowników o takiej wiedzy oraz praktycznym doświadczeniu.

Rosnąca liczba ataków

Szybkie przejście na pracę hybrydową i zdalną stworzyło szereg nowych luk w zabezpieczeniach, co spowodowało znaczny wzrost cyberataków i wyższe ryzyko finansowe dla firm. Dziś można powiedzieć, że bezpiecznie już było.

Rosnące ryzyko ransomware

Ransomware pozostaje jednym z głównych zagrożeń bezpieczeństwa cybernetycznego wielu organizacji, ponieważ przestępcy stale rozwijają swoje możliwości i opracowują bardziej wyrafinowane sposoby penetracji systemów i sieci.

Prywatność danych wrażliwych

Organizacje, które nie spełniają oczekiwań swoich klientów w zakresie prywatności danych, narażają się na straty finansowe, utratę reputacji, a nawet zamknięcie działalności.

W ramach naszej usługi otrzymujesz:

✔

Dostępność usługi 24/7 przez cały rok

✔

Kampanie anty phisingowe

✔

Szybkie przywrócenie normalnej pracy

✔

Natychmiastową reakcję na zdarzenia

✔

Badanie podatności

✔

Śledztwo i analiza przyczyn ataku

✔

Zabezpieczenie poczty e-mail

✔

Monitorowanie Dark Web

✔

Raportowanie

Usługa dostępna jest w trzech wariantach:

Standard

Usługa Managed Detection and Response (MDR) oparta na technologii Extended Detection and Response (XDR), przeznaczona dla klientów posiadających mniej niż 100 endpointów.

Complete

Usługa MDR+SIEM, która łączy technologię XDR z systemem Security Information and Event Management (SIEM), przeznaczona dla klientów posiadających powyżej 100 endpointów.

Custom

Usługa SOC z własnym systemem SIEM, bazująca na posiadanym przez klienta oprogramowaniu Endpoint Detection and Response (EDR) lub XDr.